Twoja strona jest oparta na WordPressie? Może być w niebezpieczeństwie.

Jakie są rzeczywiste zagrożenia dla strony internetowej działającej na nie aktualizowanym WordPressie? Po co robić aktualizacje, skoro strona działa poprawnie? Co zrobić, żeby spać spokojnie?

Autor zdjęcia: Sébastien Launay

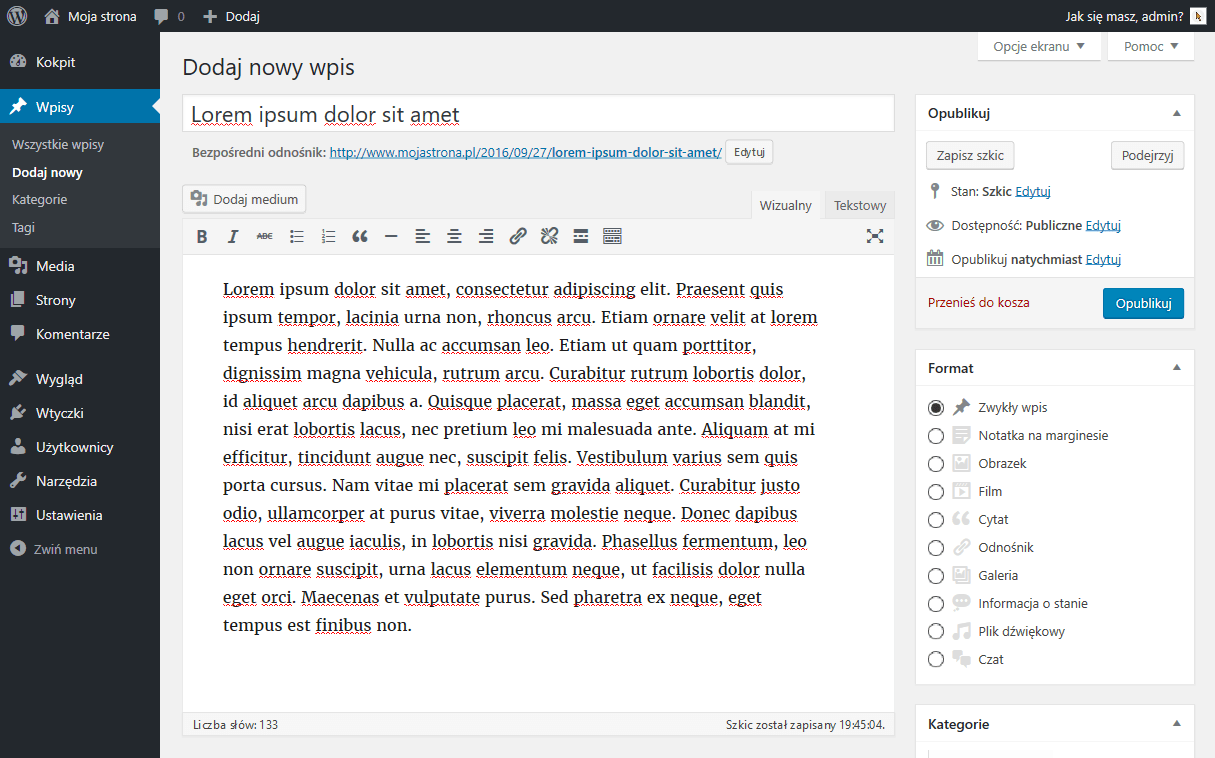

WordPress

WordPress to CMS numer jeden na świecie. Obsługuje większość stron internetowych w skali globalnej (w zależności od źródła od 51% nawet do 68%). Jego wyjątkowa popularność wynika z wielu czynników, najważniejsze z nich to:

- Open Source (czyli otwarty i darmowy kod, każdy może go edytować)

- naprawdę przyjazny interfejs – czyli łatwość i intuicyjność obsługi

- krótki czas wdrożenia serwisu o standardowych funkcjonalnościach

- wyjątkowa społeczność, która z czasem zgromadziła się wokół marki

- olbrzymia liczba dodatków (zarówno darmowych jak i premium) – motywów i wtyczek.

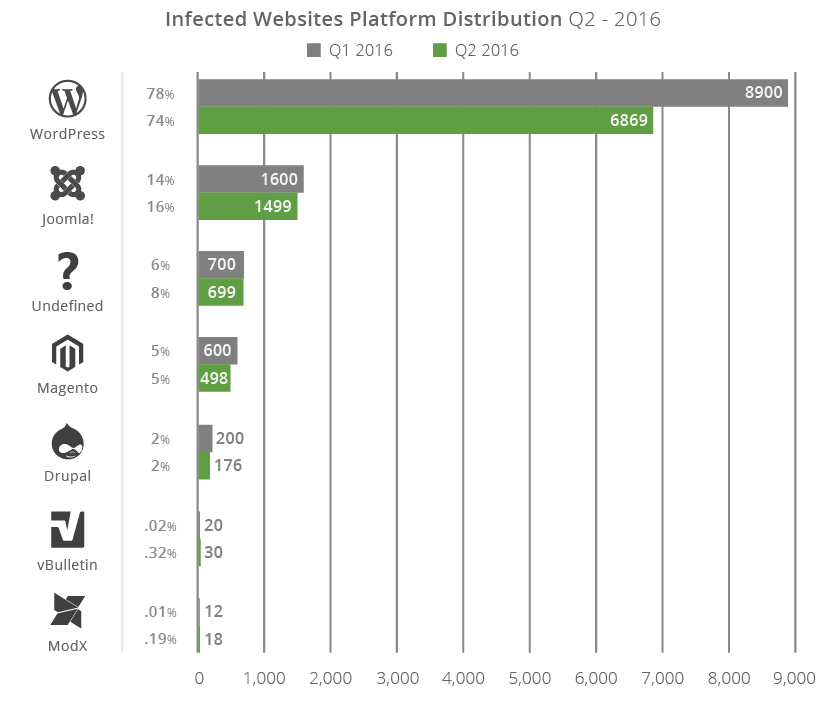

Zagrożenia

Niestety, z olbrzymiej popularności WordPressa wynika też jeden bardzo duży minus. Z otwartości kodu tego CMSa korzystają nie tylko tysiące programistów, ale również… setki hakerów. Nieustannie poszukują „dziur” w samej platformie ale też w popularnych wtyczkach, motywach.

Kiedy hacker wykryje „dziurę”, przygotowuje „exploit”, czyli metodę jej wykorzystania w celu włamania się do serwisu. Opracowaną przez siebie metodą dzieli się z innymi hakerami na szemranych forach dyskusyjnych.

Wtedy całe grupy hakerów przygotowują roboty, które szukają w Internecie podatnych serwisów i – często również automatycznie – przejmują nad nimi władzę.

Po udanym włamaniu hakerzy wykorzystują shakowane serwisy na różne sposoby:

- do dystrybucji złośliwego oprogramowania (malware)

- do wyświetlania własnych treści (SEO spam, reklamy)

- do ataków DDoS (jako węzeł tzw. „botnetu”)

- do wysyłania spamu e-mailowego.

Jeżeli właściciel nie zauważy włamania w krótkim czasie i nie zareaguje, pojawiają się dodatkowe konsekwencje w postaci wciągnięcia strony/serwera na czarne listy (wtedy przeglądarki zamiast strony wyświetlają najpierw ostrzeżenie) oraz drastycznego spadku oceny serwisu przez wyszukiwarki.

Naprawianie zainfekowanego serwisu i usuwanie kodu hakerów to trudna i mozolna praca. Jak zawsze w takich przypadkach – lepiej przeciwdziałać niż reagować.

Przeciwdziałanie

Po drugiej stronie frontu, na przeciwko hakerów, stoją zastępy developerów stale rozwijających WordPressa i rozbudowujących jego ekosystem o nowe komponenty.

Oni też czytają hakerskie fora i reagują w przypadku pojawienia się nowej „dziury” szybko przygotowując „łatę” likwidującą daną podatność.

Taka „łata” dystrybuowana jest w postaci aktualizacji platformy – dlatego właśnie bardzo ważne jest aktualizowanie WordPressa na bieżąco.

Od wersji 3.7 WordPress potrafi aktualizować się automatycznie. Administrator strony otrzymuje tylko powiadomienie emailowe o tym, że nowa wersja została zainstalowana. Niestety aktualizacje automatyczne mają kilka wad:

- aktualizują tylko samą platformę, nie ruszają wtyczek i motywów, w których również mogą znajdować się „dziury”

- nie uruchamiają się u wszystkich natychmiast – czyli czasem może minąć trochę czasu od wydania „łaty” do aktualizacji

- nie zawsze działają poprawnie.

Za regularnym aktualizowaniem WordPressa i dodatków – oprócz bezpieczeństwa – przemawia też to, że kolejne wersje są po prostu lepsze od poprzednich, zarówno w kwestii funkcjonalnej jak też wydajności.

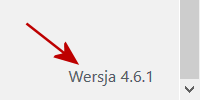

Jak sprawdzić wersję WordPressa?

Jeśli nie wiesz, która wersja WordPressa aktualnie działa w Twoim serwisie, zaloguj się do panelu administracyjnego i od razu po zalogowaniu przewiń ekran na sam dół i spójrz w prawy dolny róg – zazwyczaj tam właśnie podany jest numer aktualnie działającej wersji platformy.

Jeżeli w tym miejscu nie widać numeru, prawdopodobnie korzystasz z wersji starszej niż 4.1.5. Inne miejsce, w którym wyświetlany jest numer wersji to sekcja „Kokpit > Aktualizacje”.

na dzień 2026-04-15 to:

6.9.4

Jeżeli nie masz dostępu do panelu – albo nawet nie masz pewności, czy Twój serwis rzeczywiście działa na WordPressie, możesz spróbować to sprawdzić zdalnie za pomocą BuiltWith. Wpisz adres swojej strony poniżej i kliknij „sprawdź”.

Dodatkowe zabezpieczenia

Regularne aktualizacje to podstawa bezpieczeństwa WordPressa. Ale, żeby spać spokojnie, można pójść krok dalej i dodatkowo zabezpieczyć serwis.

Taka operacja polega na zainstalowaniu i skonfigurowaniu specjalnych wtyczek, jak również różnego rodzaju „ręcznych” działaniach na poziomie nie tylko serwisu, ale również serwera.

Oto kilka przykładów najczęściej stosowanych dodatkowych zabezpieczeń:

- zmiana standardowego adresu logowania do panelu administracyjnego i domyślnego loginu administratora

- ograniczenie liczby nieudanych prób logowania (blokowanie kolejnych podejść)

- ukrycie wykorzystywanej wersji WordPressa

- zablokowanie wbudowanego edytora kodu motywów i wtyczek

- zmiana uprawnień do kluczowych folderów

- zmiana standardowych nazw tabel w bazie.

Podsumowanie

WordPress to bardzo dobry CMS i przy odpowiedniej obsłudze oparty na nim serwis może być bezpieczny. Ważne, żeby był pod stałą opieką kogoś, kto zna się na temacie – właściwie go zabezpieczy i będzie na bieżąco aktualizować.

Komentarze (1)

Rafał Boruch 18-01-2017 napisał(a):

Bardzo ciekawy artykuł. Sam padłem ofiarą ataku i tez mam strone na Wordpresie… pozdrawiam